¿Por qué son los ataques de ransomware que ocurren con frecuencia cada vez mayor?

03

may.

2016

| por Comodo

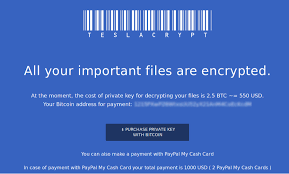

Estamos empezando a ver más y más: ransomware ataques van en aumento - y nos han estado viendo especialmente (y por desgracia) en la profesión médica últimamente, donde los registros de pacientes, datos médicos y la información clave de la salud están siendo bloqueados y para pedir rescate por los ciberdelincuentes.

Entonces ¿por qué sucede esto? Y por qué ahora?

Una de las razones principales es que la tecnología de seguridad que muchos hospitales, así como los bancos y las agencias gubernamentales utilizan, cada vez es más anticuada y se basa en un modelo que no ha seguido el ritmo de la innovación tecnológica agresiva que los cibercriminales están creando cada día .

La detección tradicional basada en firmas y default-permiten arquitectura que muchos departamentos de TI emplean son totalmente ineficaces contra estos ataques ransomware emergentes.

La tecnología de la mayoría de las organizaciones todavía están usando es básicamente comparable a la instalación de un sistema de seguridad que le avisa de una invasión semanas después de la criminales ya han robado todo y actos de vandalismo de la casa. Para entonces, es simplemente demasiado tarde.

Hablamos con Zach Forsyth, director de Estrategia de Producto en Comodo, que dijo que los departamentos de TI necesitan tomar algunas medidas decisivas antes de que ellos también son víctimas. El primer paso es reemplazar sus soluciones de seguridad de envejecimiento con un sistema más moderno de puerta de enlace web segura que pudiera bloquear de manera efectiva el malware y contener todos los archivos que no se confía en vuelo. También tienen que garantizar que las soluciones de protección de punto final van más allá de una simple detección basada en firmas para proporcionar realmente cierto próxima generación los programas maliciosos y la prevención. En lugar de confiar en una estrategia simplista y errónea que identifica bien conocida y archivos malos, y ofrece prácticamente ninguna protección contra archivos nunca antes vistas, las organizaciones necesitan adoptar un enfoque que identifica y evita el riesgo de todos los archivos desconocidos. Si su solución anti-malware no reconoce un archivo, entonces debería ser clasificado como no fiable y totalmente contenida hasta que se considere que es seguro.

Con tantas nuevas variantes de malware y de ser introducido todos los días, "detección basada en firmas y permitir default-es un callejón sin salida y también una gran pérdida de dinero", dijo Forsyth. "Comprar en que la arquitectura es inútil contra el malware moderno, y que no sólo está pagando por el producto desde el principio, pero luego tienes los costos operativos de TI en curso de mantenimiento de un sistema que en realidad no puede protegerle contra las amenazas emergentes. Le está costando dinero y los propietarios de negocios cada vez menos eficaz en el tiempo. Esto es claramente una mala inversión ".

Forsyth llegó a decir, "el propósito principal de soluciones avanzadas tales como puertas de acceso web seguras y protección de punto final es detener el malware que infecta el punto final. Simple como eso. Así que, ¿por qué las empresas siguen desplegando soluciones costosas y complejas que en realidad no puede cumplir ese objetivo primario? Si usted es serio sobre la seguridad que tiene que empezar a utilizar un enfoque totalmente diferente - el enfoque Comodo ".

Forsyth continuó: "La contención es una solución clara que resuelve el problema del malware, y la contención es lo Comodo se trata." Ya se trate de Comodo 360, con Valkiria, nuestro sistema verdicting basado en la nube, o Avanzado Endpoint Protection, cWatch o Comodo Cúpula, el aspecto de contención es la clave.

Al obligar a los archivos desconocidos para funcionar contenida - hasta que se determine su intención - los usuarios tienen la libertad de acceder y utilizar los archivos en sus puntos finales, los sistemas no son frenados, y no hay posibilidad de un virus - ya sea malware o ransomware - infectando el conducir o los puntos finales. Y luego, si se considera buena, el archivo se soltó de contención más rápido que cualquiera de nuestros competidores. Y si se considera mala, se elimina del medio ambiente. Para obtener más información sobre los diferentes tipos de malware, visite motor de búsqueda de malware de Comodo en https://file-intelligence.comodo.com/

No deje de visitar https://www.enterprise.comodo.com para más información sobre enfoque basado en la contención innovador de Comodo para resolver el problema del malware.

Si se siente entorno de TI de su empresa es objeto de ataques de phishing, malware, spyware o ataques cibernéticos, póngase en contacto con nosotros en Comodo https://enterprise.comodo.com/contact-us/?af=7566 o al sales@comodo.com

¡Sé sociable, comparte!

Etiquetas:

ransomware , ataques ransomware

Añadir nuevo comentario

Tu nombre

Email

Comentario

Usted puede utilizar estas HTML etiquetas y atributos:

< i>

ocho

-

6

=

Salvar

VIDEO MÁS RECIENTE

Ver más videos

PRODUCTOS AV GRATUITAS

Antvirus para Android

Antivirus para Mac

Antivirus para Linux

Antivirus para Windows 7

Antivirus para Windows 8

Antivirus para Windows 10

cloud Antivirus

Descargar Free Antivirus

DESDE EL CEO

RMM libre (Supervisión y gestión remota) - Gestión de TI

Proxy HTTPS ... ..la insight..what que no sabían

Por primera vez en la historia de Internet ... ..

Gracias Symantec, para la admisión de los antivirus tradicionales no lo pueden proteger.

Anatomía de un producto Internet Security

ARCHIVO

De abril de el año 2016 (6)

De marzo de el año 2016 (8)

De febrero de el año 2016 (8)

De enero de el año 2016 (6)

De diciembre de el año 2015 (6)

De noviembre de el año 2015 (7)

De octubre de el año 2015 (5)

De septiembre de el año 2015 (7)

PRODUCTOS COMODO

Comodo Internet Security

Antivirus gratis

Navegador web

Certificado SSL

Soporte PC

endpoint Security

PCI Compliance

Gestión de Certificados

ModSecurity

Seguridad Pos

RMM

Gestión de dispositivos móviles

COMODO

© Grupo Comodo, Inc. 2016. Todos los derechos reservados. Todas las marcas comerciales que aparecen en este sitio web son propiedad exclusiva de los respectivos titulares.

Facebook Google

Para estar informado de los últimos artículos, suscríbase:

Comentarios

/http%3A%2F%2Fstatic-dw-com.cdn.ampproject.org%2Fii%2FAW%2Fs%2Fstatic.dw.com%2Fimage%2F63803896_101.jpg)

/image%2F1394278%2F20220507%2Fob_9f6467_ransomware.png)

/image%2F1394278%2F20220505%2Fob_4d4e2b_screenshot-2022-05-05-06-52-45-995.jpg)

/https%3A%2F%2Fcnnespanol.cnn.com%2Fwp-content%2Fuploads%2F2022%2F04%2F220325080432-02-ukraine-gallery-update-exlarge-169.jpg%3Fquality%3D100%26strip%3Dinfo)